Dlaczego bezpieczeństwo w mediach społecznościowych to nie fanaberia

Media społecznościowe stały się podstawowym kanałem komunikacji, a dla wielu osób wręcz główną „wizytówką” w sieci. Jednocześnie są jednym z najczęstszych źródeł wycieków danych, kradzieży tożsamości i nękania. Kluczowe zagrożenia nie wynikają wyłącznie z ataków hakerskich, lecz najczęściej z bardzo prostego faktu: zbyt szeroko ustawionej widoczności informacji.

Bezpieczeństwo w mediach społecznościowych to w ogromnej mierze świadome zarządzanie ustawieniami prywatności. Nie chodzi o to, by całkowicie zniknąć z sieci, ale by samodzielnie decydować, co, komu i w jakim kontekście pokazujesz. W dużej części platform te same dane mogą być albo względnie bezpieczne, albo stać się gotowym materiałem do ataku socjotechnicznego – wszystko zależy od konfiguracji.

Dobry zestaw praktyk można streścić w trzech zdaniach: pokazuj tyle, ile musisz; ogranicz dostęp tym, którym ufasz; regularnie sprawdzaj, czy platforma czegoś „po cichu” nie zmieniła. Reszta to kwestia konsekwentnego przejścia przez ustawienia prywatności krok po kroku.

Podstawy bezpieczeństwa w social media: od czego zacząć

Najczęstsze błędy użytkowników mediów społecznościowych

Większość problemów z bezpieczeństwem nie wynika z zaawansowanych ataków, lecz z kilku powtarzalnych błędów popełnianych przez użytkowników. Rozpoznanie tych błędów to pierwszy krok, by ich unikać.

- Publiczne konto z pełnymi danymi osobowymi – imię, nazwisko, data urodzenia, miasto, informacje o pracy i szkole dostępne dla każdego, łącznie z osobami spoza platformy, często idealnie zsynchronizowane z innymi serwisami.

- Publiczne listy znajomych i rodziny – ułatwiają ataki socjotechniczne (np. podszywanie się pod „znajomego znajomego” w celu wyłudzenia pieniędzy lub danych).

- Udostępnianie lokalizacji w czasie rzeczywistym – zdjęcia z wyjazdu publikowane w dniu wylotu to informacja, że w domu nikogo nie ma.

- Brak kontroli nad oznaczeniami – znajomi mogą oznaczać na zdjęciach, relacjach, postach, co rozszerza pulę publicznie dostępnych informacji poza Twoją kontrolą.

- Testy, quizy i „zabawy” wymagające uprawnień do profilu – często są pretekstem do zbierania danych (lista znajomych, adres e-mail, data urodzenia, polubione strony).

Kluczem jest założenie, że każda informacja, którą wrzucasz do sieci, może prędzej czy później wypłynąć. Ustawienia prywatności nie są gwarancją absolutnej tajności, ale znacząco podnoszą próg trudności dla przypadkowych osób i automatycznych narzędzi zbierających dane.

Model minimalnej ekspozycji: pokazuj tylko to, co potrzebne

Bezpieczne korzystanie z mediów społecznościowych dobrze opisuje zasada minimalnej ekspozycji: udostępniaj tylko to, co jest faktycznie potrzebne do celu, który chcesz osiągnąć. Jeśli konto służy głównie do kontaktu ze znajomymi – inne są ustawienia niż przy koncie budującym markę osobistą.

Pomocne jest rozdzielenie informacji na trzy kategorie:

- Informacje wrażliwe – PESEL, dokładny adres, numer telefonu, adres e-mail do banku, dokładne dane dzieci, dokumenty, bilety, karty pokładowe. Tego nie publikuje się nigdzie publicznie.

- Informacje półprywatne – lista znajomych, miejsce pracy, zdjęcia domu, regularne trasy dojazdu, szczegółowy plan dnia. Tu zakres widoczności powinien być mocno ograniczony (np. tylko zaufani znajomi).

- Informacje publiczne – treści, które chcesz, by były łatwe do znalezienia (np. artykuły branżowe, oficjalne ogłoszenia, publiczne materiały zawodowe).

Ustawienia prywatności na każdej platformie należy dopasować do celu konta i ustalić, które typy treści wylądują w której kategorii. Zupełnie inne reguły sprawdzą się na zamkniętym profilu prywatnym, inne na publicznej stronie firmowej.

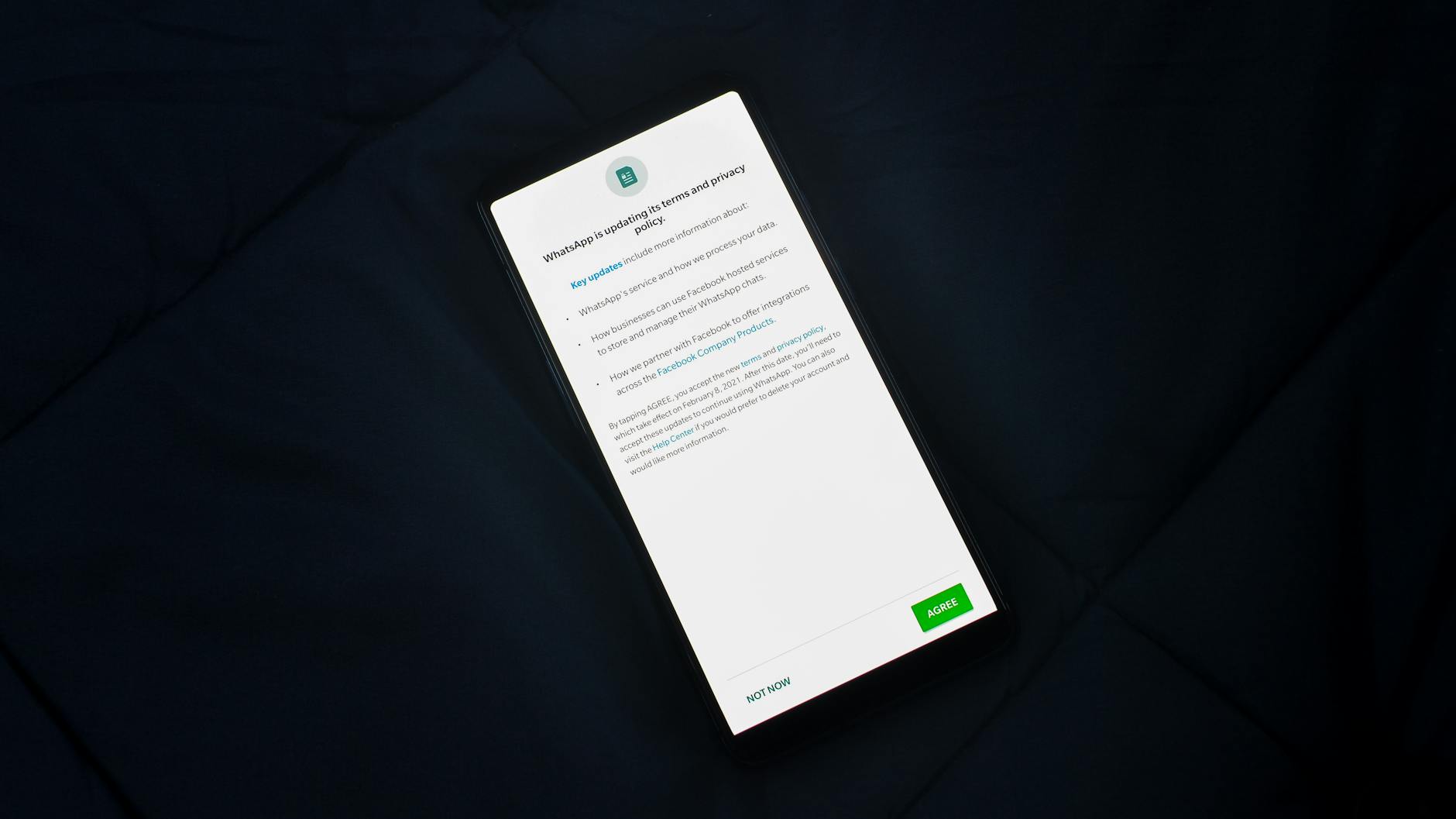

Dlaczego ustawienia domyślne są dla Ciebie niekorzystne

Większość platform społecznościowych projektowana jest w taki sposób, by treści były jak najbardziej widoczne i jak najczęściej udostępniane. To naturalne z punktu widzenia biznesu, ale zwykle szkodliwe z perspektywy prywatności użytkownika.

Ustawienia domyślne często oznaczają:

- publiczną widoczność profilu lub przynajmniej części danych profilowych,

- domyślną zgodę na personalizowane reklamy na podstawie aktywności,

- domyślnie włączone opcje „znajdowania” konta po numerze telefonu i e-mailu,

- automatyczne zapisywanie historii lokalizacji lub aktywności poza samą platformą (np. logowanie do innych serwisów).

Dlatego pierwszy krok po założeniu konta (a przy starszych kontach – jak najszybciej) powinien wyglądać tak samo: wejść w „Prywatność” / „Bezpieczeństwo” i przejść wszystkie opcje jedna po drugiej, zamiast polegać na domyślnej konfiguracji.

Bezpieczeństwo konta: logowanie, hasła i weryfikacja dwuetapowa

Silne hasło i menedżer haseł

Nawet najlepiej ustawiona prywatność nie ma znaczenia, jeśli konto zostanie przejęte. Pierwszą linią obrony jest hasło. Dla mediów społecznościowych powinno być:

- unikalne – nieużywane w żadnym innym serwisie,

- długie – minimum 12–16 znaków, najlepiej więcej,

- losowe – bez oczywistych wzorców typu „Imię123!” czy „Miasto2024!”

Tworzenie i zapamiętywanie takich haseł „z głowy” jest praktycznie niewykonalne, szczególnie gdy masz wiele kont. Rozwiązaniem jest menedżer haseł, który pozwala generować i przechowywać długie, skomplikowane ciągi znaków i automatycznie je wklejać podczas logowania.

W praktyce wystarczy zapamiętać jedno silne hasło główne do menedżera, a wszystkie inne przechowywać w nim. W połączeniu z weryfikacją dwuetapową to znacznie utrudnia przejęcie kont w mediach społecznościowych, nawet jeśli jakieś hasło wycieknie z innej usługi.

Weryfikacja dwuetapowa (2FA) – co wybrać i jak ustawić

Weryfikacja dwuetapowa (2FA) dodaje drugi element do procesu logowania: oprócz hasła wymagany jest kod z aplikacji lub SMS. Dzięki temu samo hasło nie wystarcza do zalogowania się na konto. W kontekście mediów społecznościowych 2FA jest absolutnym „must have”.

Najbezpieczniejsze formy 2FA to:

- aplikacja uwierzytelniająca (np. Google Authenticator, Microsoft Authenticator, Authy) – generuje jednorazowe kody zmieniające się co kilkadziesiąt sekund,

- klucz sprzętowy U2F/FIDO2 (np. YubiKey) – fizyczne urządzenie wpinane do USB lub łączące się przez NFC.

SMS jako metoda 2FA jest lepszy niż brak weryfikacji, ale ma swoje słabości (przejęcie numeru, przekierowanie SMS-ów). Jeśli platforma pozwala, lepiej wybrać aplikację uwierzytelniającą lub klucz sprzętowy i ustawić SMS jako dodatkową rezerwę.

Przy włączaniu 2FA:

- Wejdź w ustawienia konta, sekcję „Bezpieczeństwo” lub „Logowanie”.

- Znajdź opcję „Uwierzytelnianie dwuskładnikowe”, „Dwuetapowe logowanie” lub podobną.

- Wybierz aplikację uwierzytelniającą lub klucz sprzętowy i przejdź procedurę skanowania kodu QR / dodania klucza.

- Zapisz kody zapasowe w bezpiecznym miejscu offline (np. wydrukowane i schowane).

Powiadomienia o logowaniu i przegląd sesji

Większość większych platform oferuje funkcje powiadamiania o logowaniu i listę aktywnych sesji. To bardzo użyteczne narzędzia do szybkiego wykrycia podejrzanej aktywności.

W ustawieniach bezpieczeństwa warto:

- włączyć powiadomienia o logowaniu z nowych urządzeń lub lokalizacji (np. e-mail, powiadomienie push),

- co jakiś czas przejrzeć listę aktywnych sesji – urządzeń, z których jesteś aktualnie zalogowany,

- skorzystać z opcji „Wyloguj ze wszystkich urządzeń” po zmianie hasła lub podejrzeniu przejęcia konta.

Gdy otrzymasz powiadomienie o logowaniu, którego nie rozpoznajesz, natychmiast zmień hasło, zakończ wszystkie sesje i sprawdź, czy w profilu nie dokonano podejrzanych zmian (e-mail kontaktowy, numer telefonu, powiązane aplikacje).

Autoryzowane aplikacje i integracje zewnętrzne

Konto w mediach społecznościowych często jest wykorzystywane jako „klucz” logowania do innych serwisów („Zaloguj przez Facebook”, „Zaloguj przez Google”, „Zaloguj przez Apple”). Każde takie połączenie to dodatkowy wektor ataku i potencjalne źródło wycieku informacji.

W panelu bezpieczeństwa lub prywatności większości platform znajduje się sekcja „Aplikacje i witryny”, „Aplikacje z dostępem do konta”, „Powiązane aplikacje”. Należy:

- regularnie przeglądać listę i usuwać wszystko, czego już nie używasz,

- sprawdzać, jakie uprawnienia posiada dana aplikacja (dostęp do listy znajomych, danych profilowych, wiadomości),

- ograniczać logowanie zewnętrzne do niezbędnego minimum – nie każdy serwis musi być powiązany z Twoim głównym kontem społecznościowym.

Przykładowo, setki kont zostały przejęte po wycieku danych z małych aplikacji quizowych czy konkursowych, które miały szeroki dostęp do profilu. Usunięcie nieużywanych integracji znacząco ogranicza skutki takich incydentów.

Ustawienia prywatności profilu: co, komu i jak pokazywać

Widoczność profilu i wyszukiwalność konta

Podstawowe pytanie przy konfiguracji prywatności brzmi: czy konto ma być publiczne, częściowo widoczne, czy całkowicie prywatne. W większości mediów społecznościowych główna opcja dotyczy widoczności profilu i treści dla osób, które nie są Twoimi znajomymi ani obserwującymi.

Najważniejsze ustawienia to:

- Widoczność profilu – publiczny, tylko dla znajomych/obserwujących, niestandardowe grupy (np. listy znajomych, kręgi, listy bliskich znajomych).

- Wyszukiwanie po numerze telefonu i e-mailu – czy ktoś, kto ma Twój numer lub adres e-mail, może znaleźć Twój profil.

- Wyniki wyszukiwania w Google i innych wyszukiwarkach – opcja włączania/wyłączania indeksowania profilu przez roboty.

Jeżeli konto jest prywatne i służy głównie do kontaktu z bliskimi, rozsądne jest ustawienie: widoczność profilu – tylko dla znajomych, wyszukiwanie po numerze tel./e-mailu – wyłączone lub ograniczone, profil poza indeksacją wyszukiwarek. Przy koncie zawodowym (np. LinkedIn) profil publiczny może mieć sens, ale część danych (np. kontakt prywatny) i tak można schować.

Widoczność danych osobowych i informacji w profilu

Wiele elementów profilu ma osobne ustawienia widoczności. Zazwyczaj osobno ustawisz:

- datę urodzenia (czasem dzień i miesiąc osobno od roku),

- miejsce zamieszkania i pochodzenia,

- miejsce pracy i historię zatrudnienia,

- szkoły i uczelnie,

- dane kontaktowe (numery telefonów, e-maile, inne profile),

- informacje rodzinne (związki, dzieci),

- zainteresowania i polubione strony.

Bezpieczna konfiguracja oznacza najczęściej:

- pełna data urodzenia – ukryta lub widoczna tylko dla bliskich znajomych; wystarczą życzenia od najbliższych, a data to podstawa do odzyskiwania kont czy potwierdzania tożsamości,

- dokładny adres – w ogóle niepublikowany, maksymalnie miasto lub region,

- dane kontaktowe – telefon i e-mail widoczne tylko dla Ciebie lub zaufanych kontaktów; do celów biznesowych lepiej użyć oddzielnego numeru i skrzynki,

- informacje o dzieciach – co do zasady ukryte; jeśli już, to bez pełnych imion, dat urodzenia i lokalizacji.

Warto przejść sekcję profilu „edytuj dane” i przy każdej linijce sprawdzić, jaki ma status widoczności. Dużo danych zostało upublicznionych tylko dlatego, że domyślne ustawienie po dodaniu informacji to „widoczne dla wszystkich”.

Lista znajomych, obserwujących i powiązań

Ukrywanie listy znajomych i zarządzanie powiązaniami

Lista znajomych, obserwujących czy kontaktów to dla atakującego gotowa mapa relacji. Ułatwia podszywanie się, wyłudzanie informacji oraz budowanie fałszywego zaufania („widzę, że masz w znajomych Kasię, też ją znam…”).

W ustawieniach prywatności poszukaj sekcji typu „Kto może zobaczyć listę moich znajomych / obserwujących / kontaktów?”. Rozsądne ustawienia to najczęściej:

- lista znajomych – widoczna tylko dla Ciebie lub wąskiej grupy (np. „bliscy znajomi”),

- obserwujący – w serwisach, gdzie konto jest publiczne (np. profil ekspercki), możesz zostawić tę listę jawną, ale miej świadomość, że ktoś może ją analizować,

- powiązania zawodowe – na platformach biznesowych (np. sieci zawodowe) wybierz model, w którym przynajmniej część szczegółów relacji (np. pełne dane kontaktu) jest ukryta przed osobami spoza sieci.

Jeśli serwis pozwala, zmień domyślne ustawienie „wszyscy” na bardziej restrykcyjne. Utrudni to np. tworzenie fałszywych kont kopiujących Twoją siatkę znajomości lub identyfikowanie Twoich bliskich.

Przy okazji przejrzyj listę zaproszeń do znajomych/obserwowania. Odrzucaj osoby, których nie kojarzysz, nawet jeśli macie „wielu wspólnych znajomych” – to częsta technika budowania fałszywej wiarygodności.

Oznaczenia, tagowanie i wzmianki: kontrola nad tym, gdzie pojawia się Twoje imię

Drugim źródłem niekontrolowanego ujawniania danych są treści publikowane przez innych, w których jesteś oznaczany. Dotyczy to zdjęć, postów, relacji, wydarzeń czy komentarzy.

W ustawieniach prywatności znajdziesz zwykle sekcje typu „Oznaczenia i przeglądanie”, „Tagowanie”, „Wzmianki”. Warto tam:

- włączyć ręczne zatwierdzanie oznaczeń – zanim zdjęcie z Twoim tagiem trafi do Twojego profilu/osi czasu, musisz je zaakceptować,

- ograniczyć kto może Cię oznaczać – np. tylko znajomi, a nie wszyscy użytkownicy,

- ustawić, kto widzi posty, w których Cię oznaczono – nawet jeśli autor ma profil publiczny, możesz ograniczyć widoczność takiego posta na swojej osi czasu,

- sprawdzić ustawienia wzmianek po nazwie użytkownika – w niektórych serwisach da się zablokować możliwość wymieniania Cię przez nieznajomych lub filtrować takie wzmianki.

Jeśli ktoś uporczywie oznacza Cię w treściach, których nie chcesz widzieć przy swoim nazwisku (reklamy, treści wulgarne, polityczne), skorzystaj z opcji: usuń oznaczenie, wycisz autora, a przy powtarzającym się nadużyciu – zgłoś i/lub zablokuj.

Widoczność postów i domyślne grupy odbiorców

Nawet przy dobrze ustawionym profilu możesz „przestrzelić” z pojedynczą publikacją, np. wrzucając półprywatne zdjęcie jako publiczne. Kluczem jest kontrola domyślnego ustawienia widoczności postów oraz umiejętne korzystanie z list odbiorców.

W konfiguracji prywatności poszukaj opcji typu „Domyślna widoczność przyszłych postów”. Ustaw tam najbardziej zachowawczy wariant (np. „znajomi” zamiast „publiczne”). W razie potrzeby pojedynczy post można później „otworzyć” szerzej, ale łatwiej go rozszerzyć niż próbować ograniczyć zasięg, gdy już został skopiowany lub zarchiwizowany.

Jeśli platforma oferuje niestandardowe listy (np. „bliscy znajomi”, „rodzina”, „współpracownicy”):

- stwórz przynajmniej 2–3 grupy odpowiadające kręgom z życia,

- przypisz do nich osoby ręcznie, po spokojnym przejrzeniu listy znajomych,

- przy publikacji zwracaj uwagę na wybór grupy odbiorców – nie wrzucaj wszystkiego „do wszystkich”.

W niektórych serwisach da się też ograniczyć widoczność starych postów zbiorczo (np. „zastąp widoczność wszystkich dawnych treści ustawieniem <tylko znajomi>”). To szybki sposób na „przykręcenie kranu”, jeśli przez lata publikowałeś publicznie i dopiero teraz chcesz zwiększyć poziom prywatności.

Archwizacja, ukrywanie i usuwanie treści

Nie każdą starą treść trzeba od razu usuwać. Część platform oferuje tryb archiwum: post, zdjęcie lub relacja znika z publicznego profilu, ale nadal jest dostępna tylko dla Ciebie.

W praktyce przydaje się prosty podział:

- usuń – treści potencjalnie kompromitujące (np. mocno emocjonalne wypowiedzi, dane lokalizacyjne sprzed lat, zdjęcia dzieci),

- zarchiwizuj – materiały, do których chcesz mieć prywatny dostęp, ale nie muszą ich oglądać inni,

- ukryj z osi czasu – w przypadku oznaczeń przez innych, gdy nie masz wpływu na samą publikację, ale nie chcesz jej u siebie.

Przy większym profilu pomocny jest cykliczny „przegląd treści” – np. raz na rok przejrzenie starszych niż 2–3 lata i decyzja, co zostaje, a co znika. Zmienia się kontekst, praca, relacje – to, co było neutralne pięć lat temu, dziś może szkodzić.

Bezpieczne korzystanie z funkcji społecznościowych: grupy, wydarzenia i lokalizacja

Grupy i społeczności: co widzą inni i administratorzy

Grupy tematyczne czy społeczności to źródło wiedzy i kontaktów, ale też miejsce, gdzie zostawiasz wiele informacji o sobie: poglądy, problemy zdrowotne, sytuację zawodową. Niewiele osób sprawdza, kto ma do nich dostęp.

Przy dołączaniu do grupy sprawdź:

- typ grupy – publiczna, prywatna (widoczna, ale treści ukryte), tajna/zamknięta; w grupach publicznych Twoje komentarze często są widoczne także spoza grupy, np. przez wyszukiwarkę,

- regulamin i administratorów – czy jest jasno opisane, co dzieje się z danymi, czy dopuszczalne są zrzuty ekranu, udostępnianie treści na zewnątrz,

- lista członków – wrażliwe tematy (choroby, długi, problemy rodzinne) lepiej omawiać w mniejszych, zaufanych kręgach niż w grupie liczącej dziesiątki tysięcy osób.

Pamiętaj, że administratorzy grup mają zazwyczaj szersze uprawnienia: widzą zgłoszenia, listy członków, czasem dane profilowe ponad to, co widzi zwykły użytkownik. Dołączając do niszowych grup, zakładaj, że administrator to w praktyce obca Ci osoba.

Wydarzenia, spotkania i kalendarze społecznościowe

Informacje o tym, gdzie i kiedy bywasz, to cenna wskazówka nie tylko dla znajomych, lecz także dla osób o złych zamiarach (np. złodziei). Zbyt szczegółowy i publiczny kalendarz aktywności ułatwia śledzenie Twoich nawyków.

Konfigurując widoczność wydarzeń:

- ogranicz, kto widzi, w jakich wydarzeniach bierzesz udział lub które obserwujesz – jeśli platforma na to pozwala, ustaw „tylko znajomi” lub „tylko ja”,

- przy tworzeniu własnego wydarzenia zwracaj uwagę na jego typ (publiczne, prywatne, tylko na zaproszenie) oraz widoczność listy uczestników,

- unikaj podawania dokładnych adresów domowych w otwartych wydarzeniach (np. domówki organizowane z użyciem funkcji wydarzeń – lepiej przekazać adres prywatnie).

Jeśli używasz integracji typu „dodaj wydarzenie do kalendarza” między różnymi serwisami, przejrzyj uprawnienia – szczególnie w narzędziach korporacyjnych, gdzie nie chcesz mieszać prywatnych spotkań z zawodowym kalendarzem widocznym dla przełożonych.

Udostępnianie lokalizacji i geotagowanie treści

Geolokalizacja to wygoda (szybkie odnajdywanie miejsc, rekomendacje), ale też ryzyko. Informacja, że od tygodnia codziennie wrzucasz relacje z tej samej siłowni lub że od trzech dni jesteś za granicą, wykorzystana w złej wierze, od razu zwiększa Twoją podatność.

W ustawieniach aplikacji i systemu operacyjnego sprawdź:

- czy aplikacje społecznościowe mają dostęp do lokalizacji zawsze, tylko podczas używania, czy w ogóle,

- czy dodawanie lokalizacji do postów jest domyślnie włączone,

- czy istnieje opcja usuwania danych lokalizacyjnych ze zdjęć przy wgrywaniu (część serwisów robi to automatycznie, inne – nie).

Bezpieczne nawyki:

- nie publikuj w czasie rzeczywistym informacji typu „wyjechaliśmy całą rodziną na 2 tygodnie” wraz z dokładnym adresem zamieszkania,

- jeżeli chcesz pochwalić się podróżą, zrób to po powrocie lub z opóźnieniem, bez dokładnych znaczników miejsca,

- rozważ wyłączenie geotagowania zdjęć na poziomie aparatu/telefonu, jeśli i tak rzadko z tego korzystasz.

Ochrona przed nadużyciami: blokowanie, zgłaszanie i filtrowanie treści

Blokowanie i ograniczanie: kiedy i jak korzystać

Blokada to podstawowe narzędzie obrony przed nękaniem, stalkingiem, spamem i innymi formami nadużyć. Wiele osób z niej nie korzysta, obawiając się „eskalacji konfliktu” lub traktując ją jako ostateczność. Tymczasem to zwykła funkcja bezpieczeństwa, z której korzystają nawet doświadczeni administratorzy.

Większość platform oferuje kilka poziomów reakcji:

- wyciszenie (mute) – nie widzisz treści danej osoby, ale ona nadal może obserwować i komentować,

- ograniczenie (restrict / ogranicz konto) – komentarze danej osoby mogą być widoczne tylko dla niej, często nie dostaje informacji o ograniczeniu,

- pełne zablokowanie – dana osoba nie może Cię znaleźć, dodać, oznaczyć ani pisać do Ciebie (w ramach konta, które zablokowałeś).

Jeżeli ktoś uporczywie narusza Twoje granice, przechodzi w agresję albo wysyła niechciane treści, blokada nie jest przesadą. W sytuacjach skrajnych (groźby, szantaż, stalking) rób zrzuty ekranu i rozważ kontakt z odpowiednimi służbami.

Zgłaszanie nadużyć, spamu i podszywania się

Same ustawienia prywatności nie wystarczą, gdy pojawia się konto podszywające się pod Ciebie, fałszywe profile Twoich bliskich czy agresywne wiadomości. Do tego służy system zgłoszeń.

Typowe sytuacje, w których warto użyć funkcji „Zgłoś”:

- podszywanie się – profil ze zdjęciem, imieniem i nazwiskiem bardzo podobnym do Twojego lub bliskiej osoby,

- uporczywe nękanie – wiadomości, komentarze, oznaczenia mimo próśb o zaprzestanie,

- spam i oszustwa – wiadomości „inwestycyjne”, fałszywe konkursy, prośby o kody SMS, linki do „podejrzanej” weryfikacji konta.

Przed zgłoszeniem:

- zabezpiecz dowody – zrzuty ekranu, linki do profili, daty i godziny,

- nie wchodź w zbędne dyskusje z osobą naruszającą Twoje granice; większość platform i tak ocenia treść, nie emocje w rozmowie,

- sprawdź, czy istnieje specjalna kategoria zgłoszeń (np. „ktoś się podszywa pod moją firmę / markę”, „ktoś podszywa się pod mnie”).

Filtry słów kluczowych i ochrona przed przemocą słowną

Na części platform można skonfigurować filtry słów kluczowych. Dzięki nim komentarze zawierające określone frazy nie będą widoczne publicznie lub trafią do osobnej zakładki do ręcznego sprawdzenia.

Przydatne zastosowania:

- ochrona siebie i bliskich przed przemocą słowną – wyklucz wulgaryzmy, określenia dyskryminujące itp.,

- ograniczenie spamu reklamowego („promuj to”, „zrób follow4follow” itd.),

- moderacja profilu firmowego – blokowanie nazw konkurencyjnych marek, linków do stron phishingowych, podejrzanych domen.

Rozwiązaniem pośrednim, jeśli nie chcesz całkowicie wycinać komentarzy, jest ustawienie trybu, w którym komentarze od nowych lub niezweryfikowanych kont trafiają do moderacji. To utrudnia automatycznym botom zalewanie profilu reklamami lub linkami do złośliwego oprogramowania.

Bezpieczeństwo komunikacji prywatnej: wiadomości, rozmowy i pliki

Wybór komunikatora i szyfrowanie end-to-end

Jak rozumieć szyfrowanie i ustawienia prywatności w komunikatorze

Nie każdy „czat” działa tak samo. Dwa komunikatory mogą wyglądać podobnie, ale różnić się kluczowym elementem: kto technicznie może czytać Twoje wiadomości.

Przy wyborze narzędzia do rozmów zwróć uwagę na:

- szyfrowanie end-to-end (E2EE) – wiadomość jest zaszyfrowana od Twojego urządzenia do urządzenia odbiorcy; nawet serwer usługi nie widzi treści,

- domyślność szyfrowania – niektóre aplikacje mają E2EE tylko w wybranych trybach (np. „tajna rozmowa”); w innych jest włączone zawsze,

- kopie zapasowe – szyfrowanie może zostać „obejście”, jeśli komunikator robi niezaszyfrowane backupy wiadomości w chmurze,

- dostęp na wielu urządzeniach – im więcej urządzeń podłączonych do konta, tym szerzej rozproszone są klucze szyfrujące; przy wymianie telefonu usuń stare urządzenia z listy.

Bezpieczniej traktować komunikator jako w pełni poufny dopiero wtedy, gdy ma E2EE domyślnie włączone, a kopie zapasowe również są szyfrowane lub całkowicie wyłączone.

Ustawienia widoczności i kontroli w wiadomościach prywatnych

W wielu komunikatorach można dość precyzyjnie zarządzać tym, kto może się z Tobą skontaktować i co się dzieje z nowymi wiadomościami. Kilka opcji, które opłaca się przejrzeć:

- kto może do Ciebie pisać – czy wiadomość może wysłać każdy, tylko osoby z Twojej książki adresowej, tylko znajomi, czy np. obserwowani,

- folder „prośby o kontakt” – oddzielanie wiadomości od obcych; tam zwykle trafiają podejrzane propozycje, próby wyłudzeń, spam,

- potwierdzenia przeczytania (tzw. checki, „seen”) – ich wyłączenie zmniejsza presję natychmiastowej odpowiedzi i utrudnia manipulację („przecież widziałeś, że czytałeś”),

- status online i „ostatnio widziany” – ograniczenie tej informacji pomaga uniknąć sytuacji, w której ktoś śledzi Twoją aktywność co do minuty,

- multimedia w galerii – wyłączenie automatycznego zapisywania zdjęć i filmów od innych do głównej galerii telefonu chroni przed przypadkowym pokazaniem ich osobom postronnym.

Jeśli korzystasz z jednego komunikatora prywatnie i zawodowo, rozważ bardziej restrykcyjne ustawienia statusu i „ostatnio widziany”. Dzięki temu współpracownicy nie analizują, o której godzinie czytasz wiadomości.

Wiadomości z nieznajomych, linki i załączniki

Przestępcy rzadko atakują bezpośrednio hasło do Twojego konta. Znacznie częściej próbują namówić Cię, żebyś sam kliknął w złośliwy link lub podał dane „do weryfikacji”.

Bezpieczne podejście do wiadomości od nieznanych osób:

- nie klikaj w skrócone linki (np. bit.ly, tinyurl) otrzymane od obcych, szczególnie gdy towarzyszy im presja czasu („odblokuj konto w 10 minut”, „ostatnia szansa”),

- nie wysyłaj w komunikatorach kodów z SMS (logowanie, autoryzacja płatności), nawet jeśli nadawca podaje się za znajomego – to częsty schemat przejmowania kont,

- nie udostępniaj w prywatnych wiadomościach skanów dokumentów tożsamości, numeru PESEL, haseł – nawet „do weryfikacji konta”,

- otwieraj załączniki tylko wtedy, gdy rozpoznajesz nadawcę i kontekst; plik „faktura_2024.pdf.exe” powinien od razu zapalić lampkę ostrzegawczą.

Jeżeli znajomy nagle pisze do Ciebie z prośbą o pożyczkę, kod BLIK czy przekazanie kodu SMS – skontaktuj się z nim innym kanałem (telefon, inny komunikator), żeby potwierdzić, że to naprawdę on.

Znikające wiadomości i autodestrukcja treści

Wiele komunikatorów oferuje tryb „znikających wiadomości” – po określonym czasie treść usuwa się automatycznie z urządzeń uczestników rozmowy. To przydatne, ale nie magiczne rozwiązanie.

Kilka zasad rozsądnego korzystania:

- ustaw rozsądny czas życia wiadomości – zamiast 7 dni wrażliwe informacje lepiej wysyłać z limitem liczonym w minutach lub godzinach,

- pamiętaj, że technicznie zawsze można zrobić zrzut ekranu lub zdjęcie innym telefonem; znikanie nie zastępuje zaufania do rozmówcy,

- używaj trybu autodestrukcji głównie do treści, które musisz przekazać, ale nie trzeba ich archiwizować (np. jednorazowe kody, adresy do jednorazowych przesyłek).

Znikające wiadomości są szczególnie przydatne na urządzeniach współdzielonych lub służbowych, gdzie nie chcesz zostawiać historii prywatnych rozmów.

Bezpieczne wysyłanie zdjęć, nagrań i dokumentów

Zdjęcia i pliki są często bardziej wrażliwe niż krótkie wiadomości tekstowe. W sieci łatwo je skopiować, przerobić, wyrwać z kontekstu.

Przed wysłaniem pliku zadaj sobie kilka pytań:

- czy na zdjęciu nie widać tablic rejestracyjnych, adresów, numerów faktur, nazw szkół dzieci, planów mieszkania,

- czy w kadr nie wchodzi tło z dokumentami na biurku, ekranem komputera z danymi klientów, firmowymi tajemnicami,

- czy plik, który wysyłasz (np. CV, umowa, raport medyczny), rzeczywiście musi przejść przez komunikator, czy lepiej skorzystać z bezpieczniejszego kanału (szyfrowana chmura, dedykowany system firmy).

Jeśli komunikator umożliwia wysyłanie zdjęć w trybie „tylko do jednorazowego wyświetlenia”, korzystaj z tego przy bardziej wrażliwych materiałach. I tak zakładaj jednak, że odbiorca może je zachować.

Ochrona konta: hasła, uwierzytelnianie i logowania na różnych urządzeniach

Silne hasła i menedżery haseł

Nawet najlepiej ustawiona prywatność nic nie da, jeśli ktoś po prostu przejmie Twoje konto. Zaczyna się od hasła.

Podstawowe zasady, które realnie zwiększają bezpieczeństwo:

- unikaj powtórek – nie używaj tego samego hasła do poczty, Facebooka, Instagrama, banku i forów; wyciek z jednego miejsca otwiera drogę do wszystkich pozostałych,

- twórz hasła długie (np. 16+ znaków) zamiast tylko „skomplikowanych”; łatwiej zapamiętać zdanie z kilkoma znakami specjalnymi niż losowe 8 znaków,

- korzystaj z menedżera haseł – aplikacji, która przechowuje i generuje unikalne hasła; dzięki temu nie musisz ich pamiętać,

- włącz blokadę biometryczną lub PIN na menedżerze haseł, a bazę przechowuj w formie zaszyfrowanej.

Jeśli już musisz zapisać hasło „na kartce”, nie opisuj go wprost jako „hasło do Facebooka” i nie trzymaj w portfelu razem z dokumentami.

Dwuskładnikowe uwierzytelnianie (2FA)

2FA to dodatkowy krok przy logowaniu: poza hasłem potrzebny jest kod z aplikacji, SMS, klucza sprzętowego lub powiadomienia. To znacząco utrudnia włamanie, nawet jeśli ktoś pozna Twoje hasło.

Przy włączaniu 2FA zwróć uwagę na kilka rzeczy:

- jeśli to możliwe, wybierz aplikację uwierzytelniającą (np. generującą jednorazowe kody) lub klucz sprzętowy zamiast SMS-ów, które łatwiej przechwycić lub przekierować,

- zapisz i schowaj w bezpiecznym miejscu kody zapasowe – przydadzą się, gdy zgubisz telefon lub wymienisz urządzenie,

- przejrzyj, czy 2FA jest włączone na głównych kontach: poczta, najważniejsze media społecznościowe, menedżer haseł, chmura z kopiami zdjęć.

Dobrym nawykiem jest testowy „awaryjny login”: od czasu do czasu sprawdź, czy umiesz zalogować się z innego urządzenia, używając dostępnych metod odzyskiwania dostępu. Lepiej wykryć problem zawczasu niż w kryzysie.

Kontrola aktywnych sesji i urządzeń

Większość serwisów pozwala podejrzeć listę urządzeń, z których jesteś zalogowany. To funkcja, z której mało kto korzysta, a dzięki niej można szybko wychwycić podejrzane logowania.

Sprawdź przynajmniej raz na kilka miesięcy:

- listę zalogowanych urządzeń – telefony, tablety, przeglądarki; jeśli widzisz nieznane urządzenie lub lokalizację, natychmiast wyloguj wszystkie sesje i zmień hasło,

- lokalizacje logowań – niektóre serwisy pokazują miasta lub kraje; pojedynczy „skok” może być błędem geolokalizacji, ale powtarzające się logowania z innego kontynentu to już powód do alarmu,

- aplikacje powiązane – serwisy, którym dałeś dostęp „Zaloguj przez…”. Usuń te, z których już nie korzystasz.

Po jednorazowym zalogowaniu się na obcym komputerze (np. w hotelu, u znajomego) po powrocie do siebie wymuś wylogowanie z innych urządzeń w ustawieniach konta.

Logowanie na urządzeniach współdzielonych i publicznych

Korzystanie z mediów społecznościowych na cudzym komputerze czy tablecie w pracy bywa wygodne, ale naraża Cię na przechwycenie sesji.

Kilka prostych zasad znacznie ogranicza ryzyko:

- jeśli to możliwe, używaj trybu prywatnego/przeglądania incognito, żeby po zamknięciu okna usunąć ciasteczka i historię logowania,

- nigdy nie zaznaczaj opcji „zapamiętaj mnie” i nie zapisuj hasła w przeglądarce, która nie należy do Ciebie,

- po zakończeniu pracy świadomie się wyloguj, zamiast tylko zamykać kartę,

- na urządzeniach służbowych załóż, że administrator IT ma szeroki wgląd w logi i aktywność – traktuj te urządzenia głównie jako narzędzie do pracy.

Jeżeli musisz zalogować się „na chwilę” na obcym sprzęcie, po powrocie do swojego urządzenia zmień hasło i rozważ wylogowanie ze wszystkich sesji w ustawieniach konta.

Cyfrowy ślad i zarządzanie danymi: co serwisy wiedzą o Tobie

Pobieranie kopii danych i przegląd historii aktywności

Większe platformy umożliwiają pobranie pełnego archiwum danych: postów, wiadomości, list znajomych, historii logowań, zainteresowań reklamowych. To najlepszy sposób, by zobaczyć, jak rozległy jest Twój cyfrowy ślad.

Praktyczny sposób wykorzystania tej funkcji:

- pobierz archiwum i sprawdź kategorie danych (np. dane lokalizacyjne, historia wyszukiwań, reakcje na treści),

- zwróć uwagę, czy w archiwum znajdują się adresy e‑mail, numery telefonów, dane urządzeń, które już dawno zmieniłeś – w razie potrzeby usuń je z bieżących ustawień,

- zobacz, jakie zainteresowania reklamowe przypisał Ci serwis; część z nich można usunąć lub ograniczyć ich wykorzystanie.

Archiwum danych najlepiej trzymać na zaszyfrowanym dysku lub w bezpiecznej chmurze. To bardzo szczegółowy obraz Twojej aktywności – w niewłaściwych rękach stanowi gotową mapę do ataków socjotechnicznych.

Zgody marketingowe, personalizacja reklam i profilowanie

Reklamy są mniej irytujące, gdy pasują do zainteresowań, ale ich „dopasowanie” oznacza także głębokie profilowanie zachowań. W ustawieniach prywatności większości serwisów można to częściowo ograniczyć.

Podczas przeglądu ustawień przejrzyj:

- źródła personalizacji – czy reklamy opierają się na Twojej aktywności w serwisie, w innych aplikacjach partnerów, na stronach z wpiętymi wtyczkami społecznościowymi,

- udostępnianie danych partnerom – zgody na „lepsze dopasowanie ofert” często oznaczają szerokie współdzielenie Twoich danych,

- wykorzystanie list kontaktów – import książki adresowej umożliwia serwisowi dopasowywanie znajomych, ale też budowanie sieci powiązań; jeśli już z tego korzystasz, usuń stare importy.

W wielu krajach możesz odkliknąć zgodę na tzw. „reklamy spersonalizowane oparte na aktywności poza serwisem”. Zmniejsza to ilość danych, które platforma zbiera o Tobie z innych stron i aplikacji.

Dane innych osób na Twoim profilu

Najczęściej zadawane pytania (FAQ)

Jakie są najczęstsze błędy w ustawieniach prywatności w mediach społecznościowych?

Do najczęstszych błędów należy m.in. całkowicie publiczny profil z pełnymi danymi osobowymi (imię, nazwisko, data urodzenia, miasto, miejsce pracy i szkoły), widocznymi dla wszystkich, także spoza platformy. Takie konto jest idealnym źródłem informacji do kradzieży tożsamości czy ataków socjotechnicznych.

Inne typowe problemy to publiczne listy znajomych i rodziny, automatyczne udostępnianie lokalizacji w czasie rzeczywistym, brak kontroli nad oznaczeniami na zdjęciach oraz szerokie zgody dla „testów” i quizów zbierających dane z profilu. Każdy z tych elementów warto osobno przejrzeć w ustawieniach prywatności i ograniczyć jego widoczność.

Od czego zacząć ustawianie prywatności na Facebooku, Instagramie czy TikToku?

Najlepiej zacząć od wejścia w ustawienia konta i odszukania sekcji „Prywatność” lub „Bezpieczeństwo”. Następnie krok po kroku przejrzyj wszystkie dostępne opcje, zamiast polegać na konfiguracji domyślnej. Domyślne ustawienia zwykle faworyzują maksymalną widoczność treści, co jest dobre dla platformy, ale niekoniecznie dla Twojego bezpieczeństwa.

Zwróć szczególną uwagę na: widoczność profilu i postów, to kto może wyszukiwać Cię po numerze telefonu i adresie e‑mail, widoczność listy znajomych/obserwujących, ustawienia lokalizacji oraz zasady oznaczania (tagowania) przez innych. Dla każdej z tych sekcji wybierz możliwie najbardziej restrykcyjną opcję, która nadal pozwala Ci korzystać z konta zgodnie z jego przeznaczeniem.

Jakie dane lepiej ukryć, a co może być publiczne w social media?

Bezpiecznym podejściem jest podział informacji na trzy kategorie. Dane wrażliwe (PESEL, dokładny adres zamieszkania, numery dokumentów, bilety i karty pokładowe, szczegółowe dane dzieci) nie powinny być publikowane publicznie w ogóle. Jeśli już muszą się pojawić w sieci, to tylko w mocno ograniczonych, zamkniętych kanałach.

Informacje półprywatne (miejsce pracy, lista znajomych, zdjęcia domu, codzienne trasy dojazdu, plan dnia) warto ograniczyć do wąskiego grona zaufanych osób. Publiczne mogą być jedynie te treści, które świadomie budują Twój wizerunek, np. artykuły branżowe, oficjalne ogłoszenia czy materiały zawodowe. Zasada jest prosta: pokazuj tylko to, co jest potrzebne do konkretnego celu.

Czy ustawienia domyślne prywatności na Facebooku i innych platformach są bezpieczne?

Ustawienia domyślne rzadko są optymalne z punktu widzenia prywatności użytkownika. Platformy projektuje się tak, by treści były jak najbardziej widoczne i angażujące, dlatego standardowe opcje zwykle oznaczają szeroką widoczność profilu, domyślne zgody na personalizowane reklamy oraz łatwe wyszukiwanie konta po numerze telefonu i adresie e-mail.

Często włączone jest też śledzenie lokalizacji i aktywności poza samą platformą. Z tego powodu po założeniu konta (lub po dłuższym czasie nieużywania) pierwszym krokiem powinno być ręczne przejście wszystkich opcji prywatności i bezpieczeństwa oraz ich dostosowanie do własnych potrzeb, zamiast pozostawiania ustawień bez zmian.

Jak zabezpieczyć konto w mediach społecznościowych hasłem i 2FA?

Podstawą jest unikalne, długie i losowe hasło, które nie jest używane w żadnym innym serwisie. W praktyce najlepiej korzystać z menedżera haseł, który generuje i przechowuje skomplikowane ciągi znaków, dzięki czemu nie musisz ich pamiętać. Wystarczy jedno silne hasło główne do menedżera.

Kolejny krok to włączenie weryfikacji dwuetapowej (2FA). Najbezpieczniejsze są aplikacje uwierzytelniające (np. Google Authenticator, Microsoft Authenticator, Authy) lub fizyczne klucze bezpieczeństwa U2F/FIDO2. SMS jako metoda 2FA jest akceptowalną rezerwą, ale jeśli to możliwe, lepiej oprzeć się na aplikacji lub kluczu sprzętowym. Po włączeniu 2FA pamiętaj o zapisaniu kodów zapasowych w bezpiecznym miejscu offline.

Czy warto włączać powiadomienia o logowaniu i przeglądać aktywne sesje?

Tak, to jedno z najprostszych narzędzi do szybkiego wykrycia przejęcia konta lub nietypowej aktywności. W ustawieniach bezpieczeństwa większości platform możesz włączyć powiadomienia o logowaniu z nowych urządzeń lub z nieznanych lokalizacji (najczęściej e‑mail lub powiadomienie push).

Warto też regularnie sprawdzać listę aktywnych sesji, czyli urządzeń, z których jesteś aktualnie zalogowany. Jeśli zobaczysz tam sprzęt lub lokalizację, których nie rozpoznajesz, natychmiast zmień hasło, wyloguj się ze wszystkich urządzeń i upewnij się, że 2FA jest włączone i poprawnie skonfigurowane.

Jak często powinienem przeglądać ustawienia prywatności w social media?

Dobrym nawykiem jest przegląd ustawień prywatności co kilka miesięcy lub po każdej większej aktualizacji aplikacji, zmianie regulaminu czy wprowadzeniu nowej funkcji. Platformy potrafią „po cichu” zmieniać domyślne opcje, poszerzając zakres zbieranych i udostępnianych danych.

W praktyce wystarczy krótki „audyt” raz na kwartał: sprawdź widoczność profilu i postów, listę uprawnień aplikacji i gier połączonych z kontem, ustawienia lokalizacji, zasady oznaczania oraz aktywne sesje. Taki przegląd znacząco zmniejsza ryzyko, że Twoje dane będą widoczne szerzej, niż byś tego chciał.

Kluczowe obserwacje

- Bezpieczeństwo w mediach społecznościowych polega głównie na świadomej konfiguracji prywatności, a nie na całkowitym zniknięciu z sieci.

- Najczęstsze zagrożenia wynikają z nadmiernie publicznych informacji (pełne dane osobowe, lista znajomych, lokalizacja, oznaczenia, „quizy”) rather niż z zaawansowanych ataków hakerskich.

- Warto stosować model minimalnej ekspozycji: jasno podzielić dane na wrażliwe, półprywatne i publiczne oraz do każdej kategorii dobrać odpowiedni poziom widoczności.

- Ustawienia domyślne platform są zwykle niekorzystne dla prywatności (publiczny profil, śledzenie, wyszukiwanie po numerze/e-mailu), dlatego trzeba je ręcznie przejrzeć i zmienić.

- Należy regularnie kontrolować, czy platforma nie zmieniła po cichu opcji prywatności i konsekwentnie dostosowywać je do aktualnych potrzeb.

- Silne, unikalne hasła dla każdego konta oraz korzystanie z menedżera haseł są podstawą ochrony przed przejęciem profilu.

- Połączenie menedżera haseł z weryfikacją dwuetapową znacząco podnosi poziom bezpieczeństwa kont w mediach społecznościowych.